/!\ DERNIÈRE(S) ÉDITION(S) /!\

[08/06/2012] : Ajout du plugin Ghostery dans la partie " La dissimulation d'informations privées ". Ajout d'informations concernant les autorités de certification et le cryptage en ligne, corrections d'erreurs, mises à jour, ... Ajout d'un chapitre dédié aux VPN !

[19/04/2012] : Suppression / mise à jour de tout les liens morts de l'articles.

[05/10/2011] : Mise à jour de certaines informations. Ajout du logiciel PeerBlock et ChrisPC Free Anonymous Proxy. Ajout du logiciel Skype dans la partie " Comment se cacher sur votre client de messagerie instantanée " ainsi qu'une foule d'informations sur la sécurité et le chiffrement chez Skype.

[24/09/2011] : Ajout de la section 4°) Vous n’avez pas trouver de réponses à vos questions ? Consultez le wiki Free Korben !

[PROCHAINEMENT] : Mise à jour de tout l’article en y intégrant de nombreux liens vers le wiki Free.Korben, vous aurez donc tout les compléments d’informations et tutoriels nécessaire à la bonne compréhension de l’ensemble de l’article, que vous soyez novice ou de niveau plus confirmé. + Ajout dans la section "comment se cacher sur le net" des addons Firefox Ghostery et HTTPS Everywhere.

Bonjour,

/!\ ATTENTION : cet article contient certaine scène d'humour, voir de sarcasme,si vous pensez pouvoir surmonter cela, vous êtes libre de continuez

Aujourd'hui j'ai décider de consacré un article entier ( et qui seras plutôt balèze normalement ) à la sécurité informatique en générale, comment se protéger, comment protéger des données, rester anonyme sur le web et une autres foule d'informations.

On va commencer par le commencement :

Sommaire :

_Comment se protéger ?

---- _Les malwares

-------- _Avant l'infection

-------- _Après l'infection

----_Le phishing / pharming / vol d'identité ou d'informations personnels

----_Les achats en ligne

----_La dissimulation d'informations privées

_Comment se cacher ?

----_Sur les réseaux P2P

----_ Sur votre client de messagerie instantanée (MSN, Yahoo!, ICQ/AIM, Jabber/Google et Skype)

----_ Sur le net

----_ Partout, en encryptant toutes vos connexions

_ Vous n'avez pas trouver de réponses à vos questions ? Consultez le wiki Free Korben !

_ Annexe

1°) Introduction :

Nous utilisons trop souvent le mot "virus" sans connaitre sa vrai signification. En effet, pour la plupart des personnes, un virus s'apparente tous de suite à un vilain fichier qui veux s'en prendre à votre ordinateur (Trojan, Spyware, Adware, Rootkits ect ...) alors qu'en faite non. Un virus fait partis d'un des nombreux logiciels malveillant qui existe, cette famille de logiciel s'appelle des Malwares et regroupe plusieurs classes :

_Les virus

_Les vers (worms)

_Les wabbits

_Les chevaux de Troie (Trojan horses)

_Les portes dérobées (backdoors)

_Les logiciels espions (spywares)

_Les keylogger

_Les exploits

_Les rootkits

_Les composeurs (dialers)

_Les publiciels (adwares)

_L'hameçonnage (phishing)

_Le pharming

Donc, dorénavant, lorsque vous viendrez me voir sur MSN en pensant ( à tord ) que je suis votre Hotline pour tous ce qui touche de près ou de loin à l'informatique, vous penserez à utiliser le terme « Malwares » et non plus celui de « virus » puisque visiblement, si vous venez me voir, c'est que vous vous y connaissez moins que moi ( et c'est sacrément dommage ) et que par conséquent vous ne savez pas ce qui fait ramer votre ordinateur. C'est peut-être tous simplement Internet Explorer + Windows Média Player + le pare feu Windows + Windows Live Care + un tas de merde qui ne devrais jamais être installés / exécutés sur un ordinateur. :roll:

Nb : Le nom Antivirus est donné à tord à certains logiciels qui sont en réalité des anti-malwares. Un antivirus ne signifie pas qu'il ne combat que les virus. Mais le mot à été si souvent utiliser auparavant qu'il est resté. Avira AntiVir, Avast! et autre combatte bien évidement une grande partie des malwares, et non pas seulement les virus !

Pour détailler cette phrase importante que vous ne comprenez peut-être pas puisqu'elle est écrite de mes mains, voici une phrase de Wikipédia qui explique exactement ce que je veux vous expliquer :

« Parce que les virus ont été historiquement les premiers logiciels malveillants, le terme « virus » est souvent employé abusivement, spécialement par les media, pour désigner toutes sortes de logiciels malveillants. Le logiciel antivirus renforce cette utilisation abusive puisque son objectif n'a jamais été limité aux virus. »

Pour terminer cette introduction, je voudrais ajouter que l'insécurité informatique ne concerne pas uniquement les Malwares, mais également la protection des données sensibles ...

2°) Comment se protéger ?

2-1) Les malware

2-1-1) Avant l'infection

Pour prévenir tous risque d'infection, il y a plusieurs règles à respectées ainsi que plusieurs impératifs. Je vais tenter de tous énumérés ici.

1°) Vous devez impérativement installer une solution antivirus fiable possédant un scan résident. Un antivirus possédant un scan résident protège en permanence vos fichiers en vérifiant tous les fichiers qui sont exécuter sur votre machine contrairement à un logiciel antivirus sans scan résident, qui lui détecte les virus uniquement lorsque vous lancer manuellement un scan. Pour un antivirus avec scan résident, je vous propose plusieurs options :

• gratuite avec Avira AntiVir Free Edition : Il s'agit d'un des meilleur ( voir le meilleur ) antivirus gratuit à ce jour. Certaines personne lui reproche d'afficher une trop peu discrète fenêtre de publicité lors des mises à jour sur la version gratuite. Cependant, je leur rétorque que cette pub est facilement contournable, comme ceci (Tester chez moi sous Vista : OK. Tester chez un pote sous Seven : quelques problèmes rencontrés du style plus de mises à jours ... Apparemment impossible sous XP ) :

Rendez-vous dans le dossier d'installation d'Avira AntiVir ( C:\Program Files(ou programmes sous Vista/Seven)\Avira\AntiVir Desktop\ ) puis trouvez le fichier nommé avnotify.exe > effectuez un clic-droit sur ce dernier > Propriétés > onglet Sécurité > dans Groupes ou noms d'utilisateurs : choissiez SYSTEM > cliquez sur Modifier... > dans Autorisations pour SYSTEM rendez-vous à la ligne Lecture et exécution > cocher la case Refuser. ( La case Refuser de la ligne Lecture devrais aussi se cocher automatiquement, c'est normal ) > Appliquer > Ok > Ok

• gratuite également avec Avast! Antivirus gratuit : Je voudrais m'excusez auprès des utilisateurs d'Avast! quand à mes moqueries concernant l'utilisation de cet antivirus. En effet, ces moqueries étaient basées sur le fait qu'Avast! mettais à jour sa base de donnée 2 voir 3 semaine après la découverte d'un nouveau virus. Depuis quelques temps (2009 vraisemblablement, le 10 janvier 2009 d'après cette page ) Avast! se met à jour quotidiennement et non plus toutes les 3 semaines ... De ce fait, que je n'avais pas vérifier avant la création de cet article, je recommande l'utilisation d'Avast! presque autant que celle d'Avira AntiVir. Il est donc maintenant pour moi le deuxième antivirus gratuit du moment.

• payante avec Kaspersky Antivirus : c'est actuellement ( sans doute ) le meilleur antivirus au monde. Il est néanmoins payant et EXTRÊMEMENT difficile à cracker ( je précise pour ceux qui se sentirais l'âme d'essayer).

• payante avec ESET NOD32 Antivirus : C'est, pour moi, l'antivirus payant qui peu se placer sans problème pas très loin derrière Kaspersky, j'en parle en connaissance de cause, l'ayant tester gratuitement quelques temps. Ses atouts sont nombreux, il est extrêmement rapide dans sa vitesse d'analyse résidente ainsi que pour les scans complets. Il est également beaucoup plus léger que ses concurrents et moins gourmand en mémoire vive ! Tous comme sont concurrent Kaspersky, ce logiciel est extrêmement difficile à cracker.

[ JE VOUS RECOMMANDE FORTEMENT DE VOUS TOURNER VERS UNE SOLUTION GRATUITE PLUTOT QUE D'ESSAYER DE CRACKER UNE VERSION PAYANTE. ]

je m'explique : si vous utilisez un quelconque système de crack modifiant ou détournant les fichiers du programme (ex. crack, patch, injection de code, ...) vous risquez très fortement de vous retrouvez avec des failles de sécurités, pire, le crack auras peut-être modifier l'antivirus pour que ce dernier laisse passer certains malwares.

AVG Anti-Virus Free semble également un bon antivirus gratuit que je n'ai tester que quelques temps. Ensuite, BitDefender Free Edition (version 2009 uniquement pour le moment) est un très bon antivirus, ceci dit, il ne bénéficie malheureusement pas du scan résident dans sa version gratuite, mais, d'après plusieurs sources, il serait possible d'utiliser le logiciel Winpooch afin de palier à ce petit défaut. A tester !

/!\ ATTENTION : vous ne devez JAMAIS installer plusieurs antivirus à scan résident sur votre machine, car cela entrainerais : des ralentissements importants de votre machine, des faux positifs, des conflits entre les deux antivirus ainsi qu'un risque plus élever d'être confronté à de vrai virus.

2°) Vous devez installer un firewall (pare-feu) puissant et facile d'utilisation. Alors un firewall qu'est-ce que c'est ? C'est un logiciel qui a pour fonction de faire respecter la politique de sécurité du réseau, c'est à dire qui vous aide à savoir quel type d'action sont autorisé ou non au sein du réseau. Bien souvent, les pare-feu personnel vérifient aussi quel programme est à l'origine des données envoyées au réseau ou reçut depuis le réseau. En clair et sans explications compliquées (pour une fois), un firewall est un logiciel qui s'occupe principalement de la sécurité informatique sur internet ou un quelconque réseau. Simplement et vulgairement toujours, si vous n'avez ni internet ni réseaux, vous n'avez pas besoin de pare-feu. Dernier détail, tous comme les antivirus avec scan résident, TOUS les firewall sans exception possède également un module résident qui protège votre ordinateur en permanence. Voila une liste de firewall (tous gratuit, parce qu'ils n'ont rien à envier aux firewall payants) :

• Zone Alarm, qui est pour moi le meilleur firewall qui existe. Je ne le conseillais généralement pas au novices car il était beaucoup trop compliqué d'utilisation et de configuration, de part sont interface pour commencer. Depuis quelques temps son interface à été revu et il est maintenant parfaitement utilisable par des novice en utilisant par exemple le système SmartDefense qui gère pour vous les règles de votre pare-feu. Néanmoins si vous connaissez un peu mieux le domaine, le définition des règles est on ne peu plus simple, à tester et à adopter absolument !

• Jetico Personal Firewall à attirer mon attention par sa notoriété, par les écho flatteurs que j'ai eu mais je ne l'ai malheureusement pas tester. Ceci-dit vous pouvez me faire confiance, c'est un bon firewall. Mais c'est une version d'évaluation de 21 jours, il faudrait savoir de quel type de limitation il est question une fois cette période passée.

• Comodo est un firewall bien sous tous rapport quand à ses performances, ceci dit, après l'avoir tester, je pense que son interface est un peu trop enfantine et ne fait pas tellement passé Comodo pour un logiciel performant, alors qu'il l'est ! Et, pour ma part, je le trouve un peu chiant niveau alerte, il est configurable mais par défaut, il s'inquiète pour tous et pour rien.

• Ashampoo Free Firewall est parfait pour vous si vous n'avez aucunes connaissances en informatique, ni en sécurité, ni en rien. C'est pour l'utilisateur novice par excellence. Je ne l'ai pas tester mais c'est ce que j'ai entendu à son sujet. Comme toujours chez Ashampoo ont peu s'attendre à quelques chose qui tienne la route. Ce qui me chagrine un peu c'est l'habitude chez Ashampoo de devoir mettre de la pub et des GIF animés moche un peu partout... En espérant qu'il n'y en aient pas sur ce firewall. Deuxième point noir qui n'en est peut-être pas un : le fait qu'Ashampoo soit un peu touche-à-tout ne m'incite pas à prendre mon firewall chez eux, et oui, contrairement à Agnitum qui produit la gamme Outpost et qui est spécialisé dans la conception de firewall. Agnitum ne s'occupe que de cette gamme : Outpost Firewall, tandis que Ashampoo tape dans un peu tous : photos, musiques, système, gravure, bureautique et architecture ... Mais bon, c'est un avis personnel, quand on tape dans plusieurs domaines, on ne peu pas exceller partout !

• Look'n'stop est un firewall qui peut-être comparé à ZoneAlarm : il est très puissant mais son interface laisse à désirer. Alors oui, je sais, il faut mieux privilégier la performance à l'esthétique (quoique lier les deux c'est quand même mieux,hein ...) mais si je me retrouve avec un firewall super puissant de la mort qui tue mais dont j'exploite 3.4% de sa capacité total parce que je comprend rien à l'interface c'est pas tellement la peine ... Surtout que j'ai pas envie de passer 5 heures à comprendre en détails l'interface et les options alors que c'est quand même une application ou je me sert de l'interface uniquement lors de le configurer et de rentrer des règles, et puis c'est tous, donc au début et puis c'est tous.

• Outpost Firewall Free. Je ne sais plus pourquoi j'ai délaisser ce merveilleux firewall, soit parce qu'il étais gratuit mais limiter ou parce qu'il ne fonctionnais pas à l'époque. Toujours est-il que c'est un très bon firewall, compromit entre tous ce que j'ai pu présenter : interface intuitive, performances élever, pas chiant, configurable à souhait ... Il est gratuit A VIE sans limitation, sans périodes d'évaluations, sans rien qui puisse nous énerver ! Son interface est plus conviviale que celle de Zone Alarm et plus professionnel que celle de Comodo. Je le réinstalle de suite !

3°) Vous devez être prudent sur le net, pour sa, vous avez plusieurs plugin pour Firefox pour vous aidez ( parce que Internet Explorer c'est de la merde ). Voici le plugin à avoir pour lutter contre les virus avant de les télécharger :

• Dr. Web Antivirus Link Checker : avec lui vous pouvez scanner toutes les pages où vous vous rendez ainsi que les fichier que vous voulez télécharger, avant de les télécharger bien-sur !

2-1-2) Après l'infection

Si vous êtes déjà infecter, si votre antivirus à scan résident à laisser passer un virus ( et sa arrive ) vous devez effectuer un ou plusieurs scan avec d'autres logiciels afin d'éradiquer le plus de malwares possible. Voici différent logiciel antivirus SANS SCAN RÉSIDENT qui permettent d'effectuer un scan régulier en plus de votre antivirus habituel. En fait, cette action n'est pas à faire uniquement si votre PC ralentis ou bug, il faut justement scanner le PC avant que les problèmes arrive, c'est pour sa qu'il faut le faire régulièrement ( 1 fois par mois ou plus celon l'utilisation que vous faite de votre PC ). Voici quelques logiciels que je recommande vivement :

• A-Squared Free : Ce logiciel produit par Emsisoft est spécialement conçut pour tous les type de malwares, et il fait bien son boulot, cependant, il lui arrive souvent d'afficher des faux-positif, un faux-positif est le terme employer pour dire que l'antivirus à détecter un fichier comme un virus alors qu'il n'en est pas un ! Donc vérifier, à la fin du scan, si des fichiers sont anormalement marqué comme virus, à vous de faire attention,si vous avez des doutes, mettez le fichier en quarantaine, pour une éventuelle restauration ultérieur. Par Emsisoft également, vous avez A-Squared HiJackFree pour les utilisateurs expérimentés uniquement : il permet de supprimer un malware manuellement, très efficace mais à utilisé avec précaution !

• Panda Anti-rootkits : Ce logiciel anti-rootkits est éditer par le très célèbre Panda Security et est très puissant. Il permet de scanner votre ordinateur à la recherche de rootkits et de les supprimer, au redémarrage de l'ordinateur si besoin !

• Spybot Search and Destroy : On ne présente plus ce logiciel, si ? Bon, ok, Spybot S&D est un logiciel extrêmement puissant en ce qui concerne la détection et la suppression des spywares (les espiogiciels). Un incontournable, à télécharger absolument !

/!\ ATTENTION : il ne faut JAMAIS effectuer plusieurs scan antivirus en même temps, cela ralentirais extrêmement votre PC, et vous passerez à côté de pas mal de virus. De plus, pendant un scan, évité tous téléchargement abusif, afin que l'antivirus ne loupe aucuns fichiers !

2-2) Le phishing / pharming / vol d'identité ou d'informations personnels

Le phishing ou tous autres moyen de tenter de vous voler des informations ( mot de passe, nom de compte, numéro de carte de crédit, les faux site de vente en ligne ... ) sont très dangereux, car vous pouvez perdre gros pour pas grand chose, le meilleur moyen d'éviter sa est, bien sur, un bon antivirus mais également une vigilance accru sur le web, avec l'aide de quelques plugin Firefox, c'est finger in the nose :

• WOT : Web Of Trust vous permet de naviguer et d'acheter sur Internet en toute sécurité. Ce plugin vous alerte si vous vous rendez sur des pages peu fiable. Les icônes d'évaluation présentant une signalisation tricolore facile à interpréter (vert pour OK, orange pour alerte et rouge pour interdiction) s'affichent en regard des résultats de la recherche dans Google, Yahoo!, Wikipedia, Digg et dans d'autres sites populaires. Vos comptes de messagerie Google Mail, Hotmail et Yahoo! sont également protégés contre l'hameçonnage, les courriers indésirables et les autres fraudes propres aux messageries. Les évaluations étant régulièrement mises à jour, vous pouvez les considérer comme actuelles et fiables.

• TOR Browser : il est basé sur le célèbre logiciel TOR et vous permet de naviguer en toute discrétion et de paraitre invisible sur le net !

• LastPass : le manager de mot de passe très complet qu'il vous faut. Il est capable de retenir tous vos mots de passe de Firefox, Internet Explorer, tous les logiciels Microsoft, tous les logiciels Apple, sur portable ou sur PC fixe ... Tous vos mots de passe sont retenus par LastPass en ligne et fortement crypté ( ce qui veux dire aucuns mots de passes sur l'ordinateur). De plus, il intègre des outils très utiles : la mise en mémoire de toutes les informations nécessaire pour remplir les formulaires d'inscriptions sur des forum, des site ou même lors de vos achats en ligne; il intègre également un générateur de mot de passe.

• Adblock Plus : une des meilleure façons d'être victime de phishing est de tomber sur des pages de phishing justement, et pour sa les bannière de pubs douteuses sont expertes en la matière. C'est pour sa qu'Adblock Plus est là, il bloque toutes les pubs Google Adsense, bannières et autres, mais il ne les bloque pas en ajoutant une petite griffe genre ad blocked by Adblock Plus, non, sa fait carrément disparaitre la pub !

2-3) Les achats en ligne

Ce point, l'achat sur le net, est vraiment redouter, j'ai pas mal de personnes qui me demande d'acheter à leur place sur le Web parce qu'elle ont peur de se faire arnaquer ( bon déjà pour débuter je dirais que si vous achetez un truc c'est pas trop à moi de me faire arnaquer à votre place hein ... ). Je voulais vraiment aborder ce sujet dans un chapitre à part, même si se seras pas long, mais c'est vraiment affolant le nombre de personnes qui n'ont pas confiance ! Tout d'abord, si vous avez peur de sa, vous devez absolument installer Web Of Truth sur votre navigateur Firefox dont j'ai parler un peu plus haut. Vous serez déjà un peu plus rassurer, et alerter !

Mais les deux seuls moyen les plus sur de vérifier si le site est fiable ou non sont ceux-ci :

• Lors de la transaction d'argent ( sur la page ou vous devez rentrer vos informations bancaires ) il doit impérativement apparaitre une URL en https:// ou un certificat et, dans les deux cas, un cryptage SSL. Je vais éclaircir tous sa :

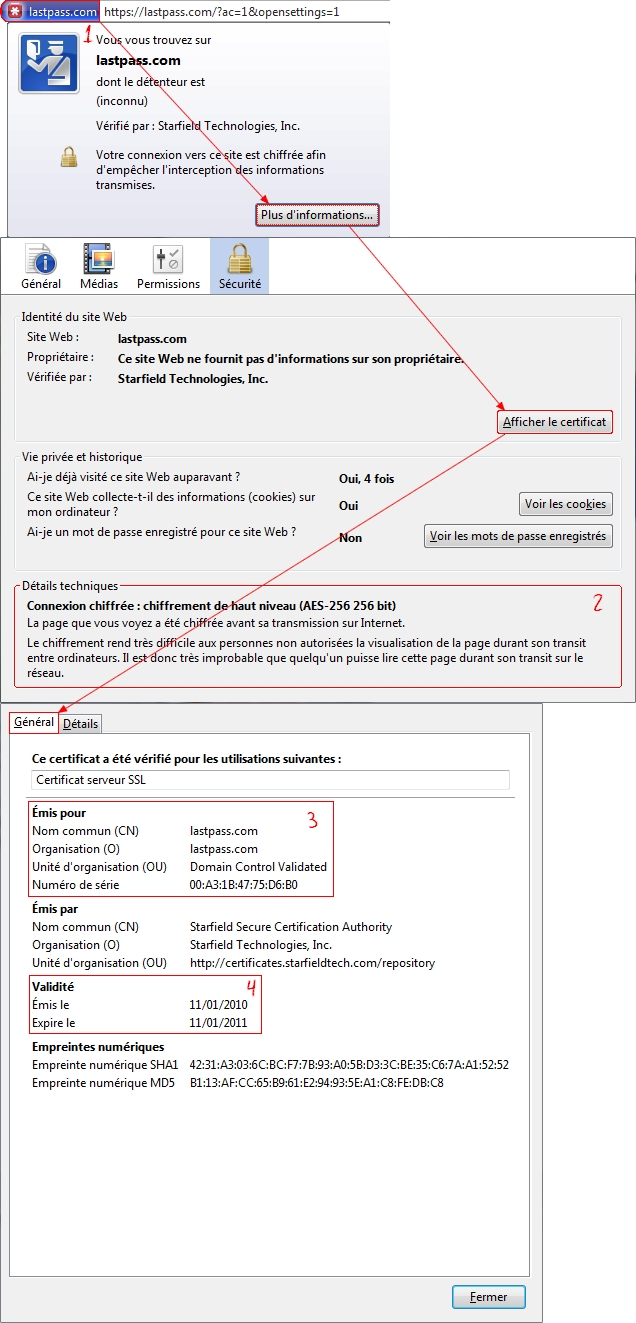

Sur certain site, comme sur LastPass vous pouvez voir afficher, à côté de l'URL ( du lien ) le nom du site sur fond bleu, ou vert : il s'agit d'un certificat d'authenticité. Vous pouvez vérifier sa validité comme ceci :

1°) Le nom du site sur fond bleu ou vert : c'est ce qu'on appel un certificat, c'est un document approuvé qui certifie que les informations qui transites de cette page vers une autre sont crypté (en AES 256 bits le plus souvent, pour les connaisseur en cryptographie ) pour les autres, je dirais juste que le cryptage empêche toute personne de lire les informations que vous allez transmettre en clair. Si cette personne arrive à intercepter un bout de ce qui à été envoyer ( et j'ai bien dit SI ) cette personne devras décrypter les informations avant de pouvoir les lire, et pour votre culture personnel, un cryptage AES 256 bits est assez complexe et long à décrypter. Cependant je recommanderais aux commerçants en ligne de crypté les transactions en lignes de leurs clients avec au minimum 1024 bits !!

2°) Ce petit paragraphe vous résume ce que je vient de vous expliquer en donnant des détail technique sur le chiffrement utiliser ( et là il s'agit d'un cryptage AES 256 bits, comme quoi ... )

3°) Il s'agit du nom de la société à qui à été accorder ce certificat, s'il ne correspond pas avec le nom du site, vous pouvez avoir des doutes MAIS ne pas s'affoler, ceci n'est peut-être pas grave. Par exemple pour ceux qui connaissent AlienWare, dans le certificat de sécurité il y auras peut-être marqué émis à : Dell puisque AlienWare est actuellement une succursale de Dell... Donc renseigner-vous avant sur la société, si le site appartient à un groupe par exemple ...

4°) Vérifiez que la date de validité du certificat n'est pas dépasser, ce serais balo ...

Les certificats comme ceux-ci ne sont pas délivrés à la légère, mais par des société spécialiser tel Starfield Technologies, VeriSign ou encore Comodo SSL. (Bien qu'il y'a des fois ou c'est la Bérézina chez les Autorités de Certifications ...[1,2,3,4 & 5])

• Vous pouvez aussi, si vous avez un doute, vérifiez le numéro SIRET ou SIREN, ces numéros permettent d'identifier une entreprise ou un établissement, vous devez trouver un de ces numéro, souvent en pied de page ou dans la page contact. Lorsque que vous possédez un de ses numéros, rendez-vous sur le site SOCIETE.COM et interrogez la base de données ! Si la société y figure, c'est qu'elle existe et donc que s'il vous arrive malheur vous pouvez vous attaqué à quelqu'un.

Cependant certains site ne juge pas utile d'acheter un certificat SSL, ceci-dit, sa veux pas dire non plus que c'est de l'arnaque, sa veux dire que la société chez laquelle vous achetez à peu-être pas les moyen de se payer ce type de protection ( parce que notre sécurité coute cher au sociétés :lol: - sa peu aller de 150 à 700€ par ans, sa dépend vraiment des certificats ).

Ceci-dit j'ai reçut une bonne trentaine de colis depuis que je suis ici, je n'est eu que quelques problèmes :

_ J'avais commander un holster de cuisse et pas mal d'autres trucs de surplus militaire ( pour l'airsoft hein... ) sur un site dont je tairais le nom pour ne pas que vous croyez que c'est un mauvais site, parce que c'est tous le contraire, un site excellent, bref. J'ai reçut tous mon bordel sauf une veste et mon fameux holster. Je regarde la facture, un petit mot en bas, je le lit :

« Désoler, il y avais rupture de stock pour cette veste, pour vous évitez de patientez nous attendons un réapprovisionnement et nous vous envoyons le reste de la commande. Bien sur, vous ne payerez pas de frais de ports supplémentaire.

Cordialement,

XXXXXXXXX »

Je me dit ok il sont réglo, mais pour le holster ? Hop je leur envois un mail, il répondent pas, je renvois des mails ( 3 en tous, mais bon sa à pas durer des mois non plus, peut-être 2 semaines ... ) Aucunes réponses, et un matin je reçoit ma veste ET mon holster. Nickel. J'aurais juste aimer une petite réponse pour le mail, mais ils l'avaient lu c'est le principale, mieux : aucunes questions sur le pourquoi du comment pendant 8 ans. Hop, je leur dit j'ai pas mon holster, ils m'envoient mon holster 8-) .

_ Ma deuxième commande pour du Nitrate de Potassium, un composant qui rentre en compte dans la fabrication artisanale de fumigène ( mais moi je m'en sert comme d'une source peu onéreuse et précise de nitrate et de potassium pour les plantes d'aquarium, comme diurétique ou encore comme conservateur dans les charcuteries (*) ). En fait la première commande nickel, mais la deuxième le sachet c'est percé pendant le voyage. Mais j'ai perdu que quelques grammes et bon, vu la gueule de la femme qui bossais à La Poste qui s'est occupé de me faire remplir le formulaire comme quoi j'acceptais le colis, en voyant de la poudre blanche partout dans un sac fermer genre Biohazard je me suis dit je vais fermer ma gueule avant qu'elle prévienne la NASA de la Sologne ( ;-) ) D'après elle j'étais soit dealer de coke, soit terroriste, avec une arme biologique en main, danger biologique niveau 5 !

« le niveau 5 est là en prévision de virus encore plus dangereux que ceux de catégorie 4 ( Fièvre Bolivienne, Dengue, Virus Marburg, Ebola, Hantavirus, Fièvre de Lassa ) ou bien de virus créés par l'homme ou des virus nouveaux au potentiel pathogène très élevé mais non précisément déterminé. Quand on est à ce niveau de danger biologique l'utilisation d'une combinaison Hazmat est obligatoire. L'entrée et la sortie d'un laboratoire de niveau 5 contient de nombreuses douches, une pièce sous vide, une pièce sous ultraviolet, et d'autres mesures de précautions pour détruire tout risque biologique. Des sas sont utilisés et sécurisés électroniquement pour éviter l'ouverture de plusieurs portes simultanément. Ce niveau peut aussi prévoir, selon les états, des dispositions matérielles et organisationnelles pour effectuer une mise en quarantaine par la force si nécessaire en cas de contamination accidentelle. »

( si avec sa vous pensez encore que Resident Evil c'est de la science-fiction :lol: ).

Bon bref, tous sa pour dire que j'ai jamais eu de problèmes notables avec mes colis, et j'en ais reçut un sacré paquets. Suffit juste de bien choisir sur quels sites acheter !

2-4) La dissimulation d'informations privées

Si vous avez des informations ultra-sensible appartenant à la NASA de la Sologne, vous avez 3 solutions possibles :

_les cachées

_les supprimées

_les cryptées

-- Pour les cachées vous avez encore deux possibilités :

1 - La stéganographie, qui consiste à cacher des informations textes dans un fichiers images, pour sa vous avez Caméléon. Disons que c'est original ...

2 - Avec Folder Guard, c'est un logiciel qui permet de cacher tous ou partis d'un disque dur, mais à tel point que si vous décidez dans un moment de folie de caché votre disque dur où se trouve Windows, et bien vous pourrez plus redémarrez dessus, faudra faire péter le mode sans échec et désactiver le truc via le logiciel. Folder Guard propose 2 modes d'opérations et 3 actions pour chacun d'eux :

_Mode visibilité qui permet de rendre les dossiers totalement vide mais visible (empty), de les rendre complètement invisibles (Hidden) et enfin de les remettre visibles

_Mode accessibilité qui permet de mettre un dossier en lecture seul, c'est à dire qu'aucunes modifications ne peu être apportés ( suppressions, modifications, ajouts ... ) ou alors sans aucuns accès, et dans ce cas lors de l'ouverture de ce dossier, un message d'erreur apparait. Le dernier mode étant pour remettre un accès normal.

Ce qui est bien c'est que vous n'avez pas besoin de remettre les dossiers en mode normal à chaque fois que vous voulez les consulter, vous ouvrez le logiciels, tapez le mot de passe principale et vous débloquez ainsi tous les dossiers.

Attention : Folder Guard est payant, donc je ne le proposerais pas en téléchargement dans l'Annexe, mais un crack est facilement trouvable.

-- Les supprimées, alors là, vous avez l'embarras du choix, mais n'empêche que des logiciels gratuit sont très bien, vous avez :

_ WipeDisk pour effacer complètement un disque dur entier ou une masse de stockage quelconque !

_ WipeFile pour effacer un ou plusieurs fichiers à la fois

Ces deux logiciels sont très puissant et propose plusieurs méthodes (algorithmes) d'effacements.

-- Le cryptage, et là, je connais des logiciels vraiment pas mal :

_ Handybits Easy Crypto Deluxe est très simple d'utilisation, très complet, très efficace. Si vous voulez cryptée des fichiers personnel peu important, c'est ce qu'il vous faut. Il crypte en 128 bits.

_ Cryptozor est le logiciel de chiffrement le plus puissant qui existe ( du moins pour les particuliers ). Petit rappel sur la cryptographie : en France, la législation interdisais un cryptage avec ce qu'on appel une clé de chiffrement supérieur à 128 bits. La plupart des logiciels de cryptage atteigne les 256 bits car la limite est différente celons les pays, apparemment, il n y aurais plus de restriction au niveau de la cryptographie pour un usage personnel en France, après y a un merdier avec importation/exportation avec des pays de l'UE soumissent à déclaration mais j'ai pas tous comprit... Actuellement on peu casser une clé de 256 bits en quelques heures avec un ordinateurs de bureau et des logiciels gratuits qu'on peu trouver un peu partout sur le net. A partir de 512 bits, il faut plusieurs centaines d'ordinateurs qui travaillent conjointement. Actuellement des chercheurs ont réussit l'exploit de casser une clé RSA de 768 bits et une clé RSA de 1024 bits, cependant les méthodes utilisés ne sont pas applicables lors d'une vrai attaque par des pirates.

Voila pour les petites informations, Cryptozor est capable de crypté des fichiers avec des clés de chiffrement allant de 40 à 8192 bits. Autant vous dire que si vous avez des informations très sensibles à cacher, c'est ce logiciel qu'il faut utiliser. Malheureusement, de part sa dangerosité ( sa force de cryptage empêche n'importe quel pays de décrypter le fichier ) il à subitement disparut de toutes plateforme de téléchargement, une chance pour vous, après pas mal de recherche j'ai retrouver ce logiciel, et je vous le propose en téléchargement dans la partie Annexe.

_ TrueCrypt permet de créé un disque dur virtuel contenus dans un fichier et de le monter comme un disque physique réel. TrueCrypt supporte les algorithmes de chiffrement suivants :

* AES-256

* Serpent (256-bits)

* Twofish (256-bits)

Il est également possible d'utiliser en cascade différents algorithmes comme AES+Twofish+Serpent.

_ Dans le même style, il y'a Steganos Safe One ( ou Steganos Safe pour la version payant ) qui permet de créer un coffre-fort virtuel et ce beaucoup plus simplement qu'avec TrueCrypt, mais beaucoup moins discrètement cependant, avec moins d'options ! Vous pouvez également retrouver Steganos Safe dans la suite de sécurité Steganos Privacy Suite

3°) Comment se cacher ?

3-1) Sur le réseau P2P

Comment se protéger d'HADOPI, de la RIAA et de toute les autres merde du genre qui veulent manger du pirate ? C'est la question que vous vous posez surement et vous allez trouver quelques réponses ici. Sur les réseaux P2P, vous avez surement l'impression d'être espionné de partout depuis que Christine Albanel nous casse les couilles avec sa loi « Haute autorité pour la diffusion des œuvres et la protection des droits sur internet ». Il n'en est presque rien. Oui "presque" parce que je soupçonne quand même une petite équipe de 4-5 gars de lutter contre la cybercriminalité dans un local d'entretien avec un Pentium II et une connexion 56k, mais bon ... Si vous avez peur d'HADOPI, ou même si ( comme moi ) vous ne vous en souciez pas plus que sa mais que vous trouvez que sa sert à rien de prendre des risques, vous allez avoir besoin de quelques recommandations et quelques logiciels bien utiles !

Pour commencer il vous faut un client P2P qui soit sécurisé, c'est à dire que le transfert de données est crypté. Comme client P2P vous avez :

• Waste : WASTE est né de l'imagination du créateur de Gnutella, Justin Frankel. Si ce nom ne vous dit rien sachez qu'il est également et avant tout le créateur du très célèbre Winamp. Un gage de qualité que vient confirmé ce réseau P2P créé pour être le plus sécurisé possible.

Toutes les communications sont cryptées à l'aide de clées privées et publiques créées et échangées par les utilisateurs qui désirent se réunir sur un réseau qui reste inaccessible aux tiers. Des petits groupes d'amis peuvent ainsi partager leurs fichiers sans crainte, en toute sécurité.

• Mute : MUTE est un réseau d'échange de fichiers de « troisième génération » qui procure des fonctionnalités de recherche et de téléchargement, tout en fonctionnant de façon totalement anonyme. MUTE évite les connexions directes avec les personnes qui échangent des fichiers entre elles et ne fait pas figurer en clair l'adresse IP des utilisateurs. Il utilise à la place une « adresse virtuelle » censée protéger l'anonymat des échanges. L'ensemble des communications nécessaires aux transferts de fichiers sont alors chiffrées.

• Freenet : Logiciel libre qui vous permet de partager des fichiers, de naviguer sur des freesites (sites web accessibles uniquement via Freenet) et d'en publier, ainsi que de discuter sur des forums, le tout anonymement, et sans crainte de censure. Freenet est décentralisé (il n'y a pas de serveur central) et donc moins vulnérable aux attaques ; s'il est utilisé en mode "darknet", où vous vous connectez uniquement à vos amis, il est très difficile à détecter.

• Anomos : Version dérivé de BitTorrent, censée trouver le meilleur compromis entre anonymat et rapidité. Basé sur le code de BitTorrent 4.0, Anomos ajoute un cryptage des fichiers échangés en AES 128 bits, et un protocole de routage des données lui même crypté en RSA+AES, de sorte que les fichiers transitent sans que l'on ne sache exactement qui a envoyé ou reçu quoi.

• iMule : Voici le pendant anonyme du célèbre logiciel de partage de fichiers eMule. iMule utilise le protocole réseau I2P, une couche réseau logiciel entièrement sécurisée et anonyme.

• OneSwarm : Pour moi, le meilleur client P2P sécurisé et compatible BitTorrent. « [...] OneSwarm est un nouveau genre de logiciel p2p qui est donc compatible BitTorrent mais qui au lieu de communiquer directement avec les autres (ceux qui partagent le bout de fichier qui vous intéresse), vous fera passer par des connexions « amies ». C’est le principe du Darknet (ex: réseau Tor) qui vous fait passer par x connexions avant d’arriver à la cible. Maintenant le problème me direz vous, ce sont les performances du réseau… OneSwarm est développé par des chercheurs de l’Université de Washington… Je m’attends donc à une réflexion un peu poussée sur les perfs. Ils ont aussi intégré du cryptage SSL systématique pour les connexion point à point (p2p direct), un système de réécriture de l’adresse source afin qu’on ne vous localise pas, et du téléchargement multi source et multi canal ! Bref, de quoi donner des cheveux blanc à tous les chasseurs de pirates. [...] Un des autres points forts de OneSwarm, c’est la possibilité de gérer une liste d’amis, afin de pouvoir échanger encore plus vite avec des gens de confiance (votre famille par exemple). Vous pouvez ainsi choisir quels fichiers rendre publics et quels fichiers distribuer qu’à votre clan. On plaisantait la dernière fois sur la possibilité de tirer des câbles entre les maisons / appart de tout le monde pour profiter d’un internet libre, mais je suis convaincu que les communications de demain passeront aussi par là, et qu’on verra apparaitre des mini réseaux fermés dans le Réseau… [...] L’avantage aussi de OneSwarm par rapport à un réseau p2p Darknet, c’est que comme il est compatible Bittorrent, il n’y a pas de problème pour trouver du contenu… Suffit juste d’utiliser le soft. Bref, pour le coup c’est un projet à suivre de prêt (surtout en ce moment). »

Ensuite, vous pouvez avoir besoin d'un logiciel pare-feu exclusivement dédier à vos clients P2P ( quels qu'ils soient ) :

• PeerGuardian : C'est un outil destiné à protéger votre ordinateur lorsqu'il est connecté à un réseau peer-to-peer. Le logiciel est en mesure de bloquer des plages d'adresses IP. Il est possible d'ajouter des listes, d'éditer celles qui sont proposées avec l'application et de les mettre à jour automatiquement. Il est disponible également sous OS X. Pour Linux, allez voir MoBlock.

• BlockList Manager : Blocklist manager est une application qui permet de télécharger des listes noires d'IP (les blacklists) depuis plusieurs sources et les exporter vers Protowall mais aussi différentes applications comme certains firewalls, logiciels P2P... Un bon moyen pour mettre à jour votre Ipfilter.p2p en quelques clics...

• Protowall : C'est un programme fonctionnant en arrière-plan dont le but est d'empêcher les intrusions malveillantes sur votre ordinateur. L'ensemble des paquets entrant sur votre ordinateur sont analysés par le logiciel puis comparés à une liste de plusieurs milliers d'adresses IP et éventuellement rejetés si l'ordinateur distant figure dans cette liste !

• PeerBlock : C'est celui-ci que j'utilise parce que c'est le seul ne présentant pas de problèmes de compatibilités sur ma machine et qu'il est relativement simple d'utilisation, il à les même fonctions que les trois autres cités ci-dessus à savoir bloqué ou autorisé des listes d'IP définie. Il intègre un système de mise à jour de listes automatique classées dans plusieurs catégories (Education, Gouvernement, Anti P2P, Spywares, ... )

3-2) Sur votre client de messagerie instantanée (MSN, Yahoo!, ICQ/AIM et Jabber/Google)

Sur WLM ( ou tous autre clients de messagerie instantanée ), vous aimeriez surement bien que vos conversations soit cryptées afin d'éviter qu'elle ne soit capté par une personne mal intentionnée.

Et ceci est possible, il vous suffit d'installer un petit logiciel :

• SimpLite pour MSN : Vous utilisez MSN Messenger pour dialoguer avec vos amis ou collègues. Saviez-vous que vos messages circulent en clair sur Internet ?

En chiffrant les messages avant qu'ils ne transitent sur Internet, SimpLite-MSN met vos conversations MSN Messenger à l'abris des regards indiscrets. Digne successeur de Simp 1.0, SimpLite-MSN bénéficie d'algorithmes éprouvés pour sécuriser vos messages tout en restant d'une utilisation très simple. ( SimpLite existe pour MSN, Yahoo!, ICQ/AIM et Jabber/Google )

• Vous pouvez utilisez Skype, les conversations textes, audios et vidéos sont cryptés ! Sur le net on voit souvent que les conversations audios et vidéos le seraient mais pas les conversations textes, où l'inverse. Pour vous en assurez, vous pouvez consultez toutes ces pages relatives à la sécurité et au chiffrement chez Skype :

_ Est-ce que Skype utilise le chiffrement ?

_ Rubrique d´informations détaillées sur la sécurité

_ Analyse indépendante de la sécurité ( Document PDF en anglais ).

Sur l'une de ces pages, nous pouvons y lire : " Les messages vocaux sont chiffrés, tout comme les appels et les messages instantanés Skype. Néanmoins, après écoute, les messages vocaux sont transférés de nos serveurs vers votre machine locale, où ils sont stockés sous forme non chiffrée. [...] Si vous passez un appel de Skype vers un téléphone fixe ou mobile, la partie de l'appel sur le réseau public commuté n'est pas chiffrée. [...] "

3-3) Sur le net

Sur le net aussi vous êtes menacer, mais là aussi des logiciels très bien existe :

• Multi Proxy : C'est un serveur proxy personnel aux fonctions multiples, que vous pouvez installer pour vous aider à augmenter la vitesse de vos téléchargements, particulièrement si vous essayez d'obtenir plusieurs fichiers provenant de l'étranger ou à partir d'un serveur relativement lent. Il peut également vous aider à protéger votre intimité en vous connectant de façon dynamique à des serveurs proxy publiquement anonymes et non-transparents. Vous pouvez aussi tester une liste de serveurs proxy et les trier selon la vitesse de connexion et le niveau d'anonymat.

• Utilisez TOR dont j'ai déjà parlé dans le chapitre « 2-2) Le phishing / pharming / vol d’identité ou d’informations personnels ». Il est disponible sous forme d'extension pour Firefox mais également en programme complet très facile d'utilisation. ( Attention, TOR n'est pas magique, renseignez-vous sur ce qu'il peu ou ne peu pas faire )

• Si TOR vous semble compliqué, vous pouvez utiliser ChrisPC Free Anonymous Proxy qui est, je pense, un des logiciel proxy les plus simple à utiliser, sélectionnez le pays de sortie de votre connexion, et cliquez simplement sur le bouton « Connect to proxy « . Rien à configurer, pas même le navigateur. Il suffit de le redémarrer après être connecté.

• Ghostery : Ghostery voit les trackers invisibles, les "bugs" web, les pixels-trackers et autres joyeusetés qui vous épie sur le net. Ghostery suit les Trackers et bloque les réseaux publicitaires, les fournisseurs de données comportementales, les éditeurs web et autres entreprises intéressées par vos activités en ligne et vos données personnelles.

Après qu'il vous est montré qui vous "traquaient", Ghostery vous donne une possibilité d'en savoir plus sur les compagnies identifiées : comment ils se décrivent eux-même et un lien vers leurs politiques de protection des renseignements personnels.

_ Il existe aussi des petits gestes simple : de temps en temps, vider tous les fichier temporaire de votre navigateur web ( historiques, cookies, mots de passes enregistrés, historiques de frappes ... )

3-4) Partout, en encryptant toutes vos connexions

Si vous souhaitez encrypter toutes vos connexion à internet (P2P, VOIP, navigation internet, messagerie, ...) la solution la plus fiable et complète reste le VPN (Virtual Private Network). La majeure partie des solutions les plus efficaces sont payantes, mais je vous en proposerais deux, une payante, l'autre gratuite:

• GRATUITE : Hotspot Shield - Une manière simple de débuter avec les VPN est d'utiliser Hotspot Shield. Il s'agit d'une solution VPN gratuite (mais commerciale) disponible pour les systèmes d'exploitation Windows et Mac OS X.

• PAYANTE : Toonux VPN - L’ensemble de votre trafic Internet est chiffré et vous avez en plus le loisir de choisir d’utiliser des proxys privés différents pour chaque application, afin de sécuriser encore plus votre contexte. Ainsi, connecté au VPN Toonux, vous pouvez par exemple consulter vos comptes bancaires avec une IP française, lires vos emails avec une IP suédoise et surfer avec une IP Panaméenne ou Canadienne. Qu’il s’agisse de passer outre le filtrage d’un fournisseur d’accès, de sécuriser vos échanges en mobilité sur les réseaux 3G ou les réseaux wifi publics, Toonux vous offre ici une solution sécurisée, versatile et simple d’utilisation.

Cette solution VPN à pour but avoué d'être "DPI Proof" c'est à dire résistante au techniques d'écoutes par technologies dite de Deep Packet Inspection.

Pour finir, vous pouvez créer votre propre VPN à l'aide du logiciel FreeLAN !

4°) Vous n'avez pas trouver de réponses à vos questions ? Consultez le wiki Free Korben !

" L'objectif de ce wiki est d'établir une base de connaissances technique communes et vulgarisées qui nous permettra à tous de profiter d'Internet et de l'espace de liberté que ce formidable outil nous offre.

Rédigez vos tutos ! Mettez des captures écrans ! Ecrivez pour les débutants ! Ecrivez pour Linux, Windows, Mac et les autres...

Si vous souhaitez participer et publier/modifier/corriger des tutoriels et explications techniques sur les thèmes suivants, alors créez-vous un compte et éditez les pages de votre choix.

Ne mettez rien d'illégal, SVP (fichiers piratés and Co), évitez les sujets politiques, religieux etc... et bien sûr si vous voyez des conneries, fautes d'orthographes, etc... faites par d'autres, corrigez-les ou revenez à une version précédente.

Ensuite, vous pouvez donner la forme que vous voulez à ce wiki en créant de nouvelles pages, de nouvelles rubriques et en architecturant cela comme bon vous semble. Ce wiki est à vous, faites en bon usage !

Ah ! Et une dernière chose... Essayer d'écrire du contenu original, citez vos sources et liez bien les pages que vous créez entre-elles afin qu'aucune ne soit orpheline !

Merci à tous."

Vous trouverez tout, vraiment tout, par exemple des tutoriels de configurations de toutes ( ou presque ) les box existantes ... C'est une base de données assez riche !

/!\ Je vais d'ailleurs prochainement refaire une importante mise à jour de tout l'article en y intégrant de nombreux liens vers ce wiki, vous aurez donc tout les compléments d'informations et tutoriels nécessaire à la bonne compréhension de l'ensemble de l'article, que vous soyez novice ou de niveau plus confirmé. /!\

• Allez sur le wiki Free Korben

5°) Annexe

Dans cette dernière partie, je proposerais en téléchargement tous les logiciels que j'ai pu cités tous au long de cet article. Cependant, vous comprendrez que des logiciels antivirus tel Avast, Avira AntiVir ou autre sont mit à jour très régulièrement, je proposerais donc pour ce type de logiciel un lien vers le site de l'éditeur.

_ Avira AntiVir

_ Avast

_ Kaspersky

_ ESET NOD32

_ AVG Anti-virus Free

_ BitDefender Free 2009

_ Winpooch

_ Zone Alarm

_ Jetico Personal Firewall

_ Comodo

_ Ashampoo Free Firewall

_ Look'n'Stop (lien sur Clubic, site éditeur DOWN à l'heure actuel )

_ Outpost Firewall Free

_ Dr. Web Antivirus Link Checker

_ A-Squared Free

_ Panda Anti-rootkits ( lien clubic )

_ Spybot Search and Destroy

_ WOT : Web Of Truth

_ TOR Button

_ LastPass

_ AdBlock Plus

_ Caméléon

_ Folder Guard

_ WipeDisk

_ WipeFiles

_ Handybits Easy Crypto Deluxe

_ TrueCrypt

_ Steganos Safe One

_ Steganos Safe

_ Steganos Privacy Suite

_ Cryptozor

_ Waste

_ Mute

_ Freenet

_ Anomos

_ iMule

_ OneSwarm

_ PeerGuardian

_ BlockList Manager

_ ProtoWall

_ SimpLite MSN

_ SimpLite Yahoo!

_ SimpLite ICQ/AIM

_ SimpLite Jabber/Google

_ MultiProxy

_ ChrisPC Free Anonymous Proxy

_ PeerBlock

_ Skype

_ Ghostery

Voila, on arrive à la fin. Mais il est fort possible que je mette régulièrement à jour cet article, pour qu'il puisse rester une base de connaissance relativement fiable quand à la sécurité informatique.

Dernière(s) Édition(s) :

[EDIT] du 8 juin 2012 : Ajout du plugin Ghostery dans la partie " La dissimulation d'informations privées ". Ajout d'informations concernant les autorités de certification et le cryptage en ligne, corrections d'erreurs, mises à jour, ... Ajout d'une partie sur les VPN

- A-Squared Free

- achats en ligne

- AdBlock Plus

- adwares

- AIM

- Anomos

- anti

- antivirus

- Ashampoo Free Firewall

- audio

- Avast

- AVG Anti-virus Free

- Avira AntiVir

- backdoors

- BitDefender Free 2009

- BlockList Manager

- Caméléon

- chevaux de Troie

- Comodo

- composeurs

- cryptage

- cryptographie

- Cryptozor

- Cryptozore

- Cryptozorus

- dialers

- Dr. Web Antivirus Link Checker

- eMule

- ESET NOD32

- espions

- exploits

- firewall

- Folder Guard

- Freenet

- HADOPI

- hameçonnage

- Handybits Easy Crypto Deluxe

- ICQ

- iMule

- informatique

- Jabber

- Jetico Personal Firewall

- Kaspersky

- keylogger

- LastPass

- logiciels

- Look’n'Stop

- malwares

- messagerie

- MSN

- Multi Proxy

- Mute

- OneSwarm

- Outpost Firewall Free

- P2P

- Panda Anti-rootkits

- Peer 2 peer

- peer to peer

- peerbl

- PeerGuardian

- pharming

- phishing

- portes dérobées

- protection

- protéger

- Protowall

- publiciels

- RIAA

- rootkits

- sécurité

- SimpLite

- skype

- Spybot Search and Destroy

- spywares

- Steganos Privacy Suite

- Steganos Safe

- Steganos Safe One

- TOR Button

- Trojan horses

- TrueCrypt

- vers

- vidéo

- virus

- wabbits

- Waste

- Winpooch

- WipeDisk

- WipeFiles

- worms

- WOT : Web Of Truth

- Yahoo

- Zone Alarm